Potrzebujemy komputer z zainstalowanym FreeBSD 10.2 oraz dostęp do superużytkownika. Moje środowisko to system NAS4FREE uruchamiany z pendrajwa a na nim tworzone „jaile” w których testuję różne rozwiązania, programy czy skrypty.

1.Instalujemy MRTG

pkg update

pkg install mrtg

Pierwsza komenda uaktualnia bazę pakietów, druga instaluje nam mrtg w systemie razem z zależnościami.

Następnie edytujemy plik w programie vi albo nano (jeżeli nie mamy nano instalujemy go tak samo jak mrtg) /etc/rc.conf i dodajemy linijkę:

mrtg_daemon_enable="YES"

Edytujemy crona aby uruchamiał nam MRTG co 5 min i zbierał statystyki.

crontab -e

Wciskamy „i” i potem wklejamy:

0,5,10,15,20,25,30,35,40,45,50,55 * * * * /usr/local/bin/mrtg /usr/local/etc/mrtg/mrtg.cfg

Generujemy plik konfiguracyjny programem cfgmaker

/usr/local/bin/cfgmaker --output=/usr/local/etc/mrtg/mrtg.cfg public@192.168.1.1

gdzie public to jest community na urządzeniu, 192.168.1.1 to ip urządzenia na którym chcemy monitorować ruch.

Ważne jest ustawić popranie ścieżkę WorkDir, zmienić język wyświetlania na stronach na polski i w większości operujemy na bitach przy monitorowaniu prędkości interfejsów.

WorkDir: /usr/local/www/nginx

Options[_]: growright, bits

Language: polish

2.Instalujemy Nginx’a

pkg install nginx

Tak jak w przypadku mrtg, instalujemy pakiet razem z zależnościami. Następnie dodajemy do pliku /etc/rc.conf linijkę:

nginx_enable="YES"

Katalog /usr/local/www/nginx jest dowiązaniem symbolicznym do /usr/local/www/nginx-dist dlatego kasuję to dowiązanie i tworzę normalny katalog obok katalogu nginx-dist i nadaje mu prawa dla mrtg.

rm /usr/local/www/nginx

mkdir /usr/local/www/nginx

chown mrtg:mrtg /usr/local/www/nginx

Tak wygląda plik konfiguracyjny nginx,

worker_processes 1;

events {

worker_connections 256;

}

http {

include mime.types;

default_type application/octet-stream;

sendfile on;

keepalive_timeout 65;

server {

listen 80;

server_name localhost;

location / {

root /usr/local/www/nginx;

index index.html index.htm;

}

}

}

}

Uruchamiamy serwer www poleceniem

/usr/local/etc/rc.d/nginx start

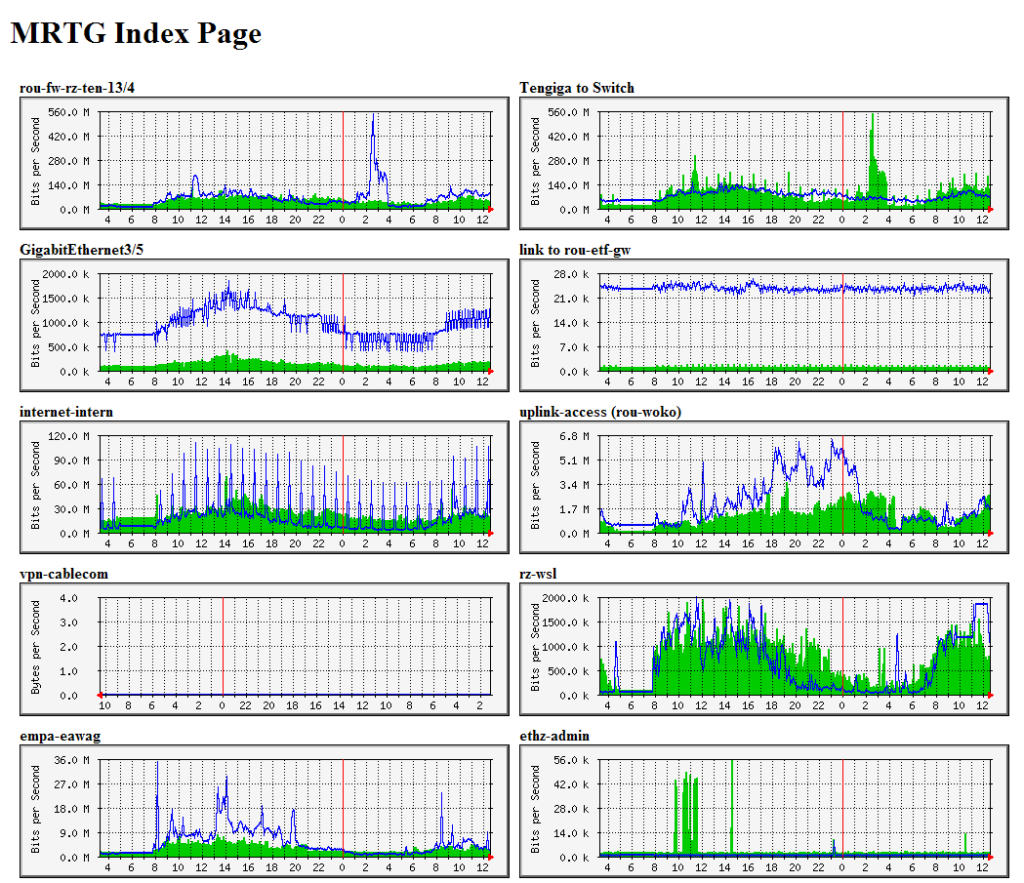

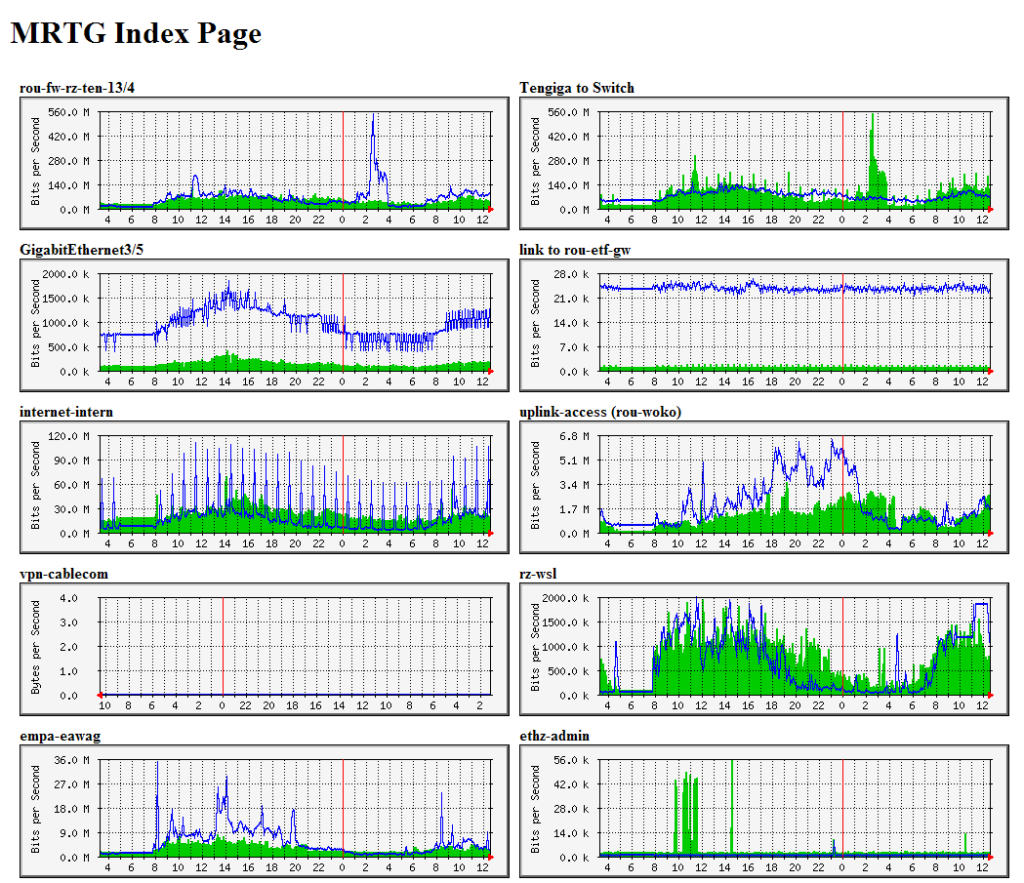

Następnie na innym komputerze otwieramy przeglądarkę z adresem IP na którym mamy uruchomiony nasz monitoring i: